Tus cripto no estan tan segura como crees...

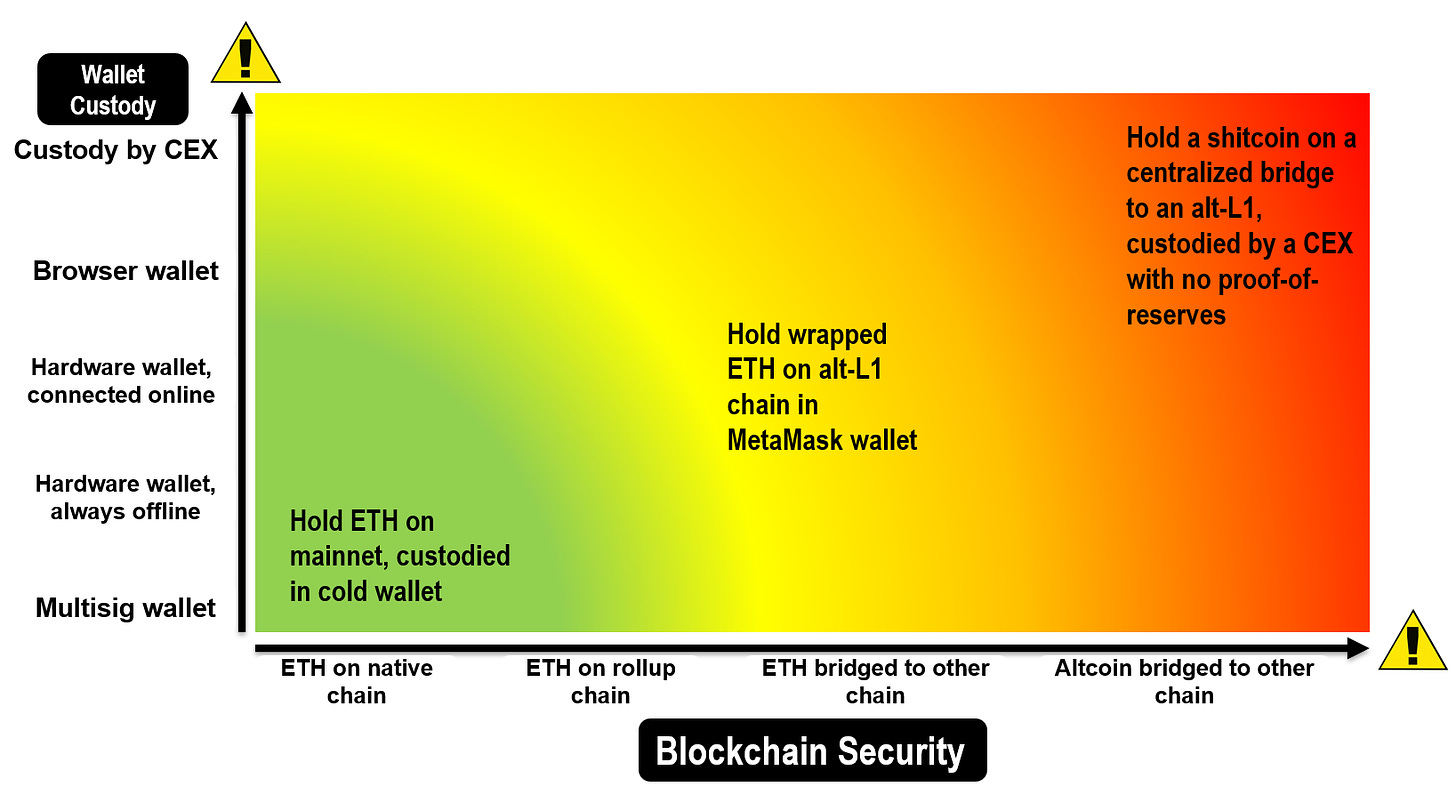

La seguridad es un espectro. ¿Dónde tienes tu ETH?

bDAO en Español

🙏 Espacio Libre para Patrocinadores

¡Hola! Te interesa patrocinar el podcast de bDAO en Español. Actualmente con más de 2 mil visitas al mes y 200 suscriptores, no te pierdas esta oportunidad.

El viernes pasado, actualizamos The Ultimate Guide to Airdrops : Tu ventana para las predicciones de nuestro equipo sobre las próximas dApps que tendrán un airdrop. La primera predicción es gratis para todos. El resto están disponibles exclusivamente para ✨ Bankless Citizens ✨.

Querida nación Bankless,

Los mercados bajistas son un momento para la autorreflexión, ¡Así que se un inversor inteligente y haz un balance de dónde está tu mina de oro cripto! ¡Cuáles son tus hábitos de custodia! ¡Y cómo equilibra el riesgo y la recompensa!

En el número de hoy, ofrecemos un marco para analizar qué tan seguros pueden ser tus activos en todo el ecosistema criptográfico.

- Equipo Bankless

🙏 Gracias a nuestro patrocinador ACROSS

👉 ¡Across.to es el puente que te mereces!

Tus criptos no estan tan seguras como crees

Escritor Bankless: Donovan Choy

¿Tu cripto es segura? Probablemente no sea tan seguro como crees.

ETH en la red principal no es ETH en una cadena acumulativa, no es ETH conectado a una cadena alt-L1 y ciertamente no es ETH retenido en un CEX.

Cuanto más se mueve un token de su cadena de origen, más riesgos de seguridad se acumulan en sus tenencias criptográficas. Antes de que te des cuenta, tu cripto está involucrada en un exploit y estás mirando con ojos vidriosos las tablas de clasificación de Rekt preguntándote qué podrías haber hecho de manera diferente.

La evaluación de la seguridad de tu token depende en gran medida de dos criterios: La seguridad de la red de la cadena de bloques y la seguridad de tu billetera personal.

Seguridad de la red Blockchain : ¿Cuál es la seguridad de la red en la que se encuentra actualmente el token ? ¿Está suficientemente descentralizado el conjunto de validadores de esa cadena? ¿Es vulnerable a un exploit multisig?

Seguridad de la billetera : ¿Cómo se asegura el token en la capa de la billetera? ¿Se mantiene en un intercambio centralizado, en su propia billetera MetaMask o en una caja fuerte multisig?

Considere los siguientes escenarios:

Escenario #1: Tener ETH en la red principal de Ethereum 🌐

Abe se especializa en finanzas en su último año de universidad y ha decidido que las acciones son para los boomers. Da su primer paso y compra ETH. La incursión de Abe en cripto comienza de manera bastante segura en su mayor parte. Su ETH está en la red principal de Ethereum y depende únicamente de la seguridad de la propia cadena de origen. Esto es lo más seguro posible.

Como regla general, cuanto más descentralizada es una cadena, menos vulnerable es a un ataque de colusión del 51 %, ya que los nodos están muy distribuidos. Ethereum es una cadena altamente descentralizada con 4655 nodos de consenso ( 514 000 validadores), por lo que Abe no necesita preocuparse. ETH también tiene una alta capitalización de mercado, lo que hace que sea extraordinariamente costoso para un posible atacante adquirir el 51 % de todos los tokens para cometer un ataque a la red.

Escenario #2: Mantener ETH en una cadena acumulada 🔗

Abe ahora tiene una cantidad considerable de ETH y desciende rápidamente por el criptoconejo. La red principal de Ethereum se está volviendo demasiado lenta para sus necesidades (¡Porque está descentralizada!), y ha comenzado a dar pequeños pasos en el mundo de las cadenas acumulativas de capa 2.

Las cadenas enrollables (RollUps) aparentemente tienen una buena parte del pastel y también se lo comen. Son más rápidos que la red principal pero heredan la seguridad reforzada de Ethereum en contraste con las cadenas L1 que son responsables de diseñar sus propios modelos de seguridad de consenso.

Poco sabe Abe, sin embargo, que la infraestructura acumulada en la práctica hoy en día todavía está bastante centralizada con varias suposiciones de confianza. Tanto Arbitrum como Optimism utilizan secuenciadores centralizados, la entidad de software que crea bloques acumulativos y envía transacciones de regreso a la red principal de Ethereum. Si bien los secuenciadores no pueden publicar transacciones fraudulentas ni robar dinero, son capaces de realizar ataques sándwich tipo MEV y reordenar transacciones para extraer valor. Idealmente, los resúmenes permitirían múltiples secuenciadores para que los usuarios no tengan que confiar en un secuenciador para comprometerse con una política de transacciones primero en entrar, primero en salir.

Además, el sistema a prueba de fraudes de la mayoría de los rollups optimistas (Optimism, Boba, Metis) todavía está en desarrollo y no está activo. Las pruebas de fraude son el mecanismo "Inocente hasta que se demuestre lo contrario" de un Optimistic rollup que permite a los validadores marcar transacciones potencialmente fraudulentas antes de que se "Enrollen" de nuevo en Ethereum L1. En la actualidad, los usuarios confían plenamente en un proponente de bloque centralizado para enviar raíces de estado L1 válidas (Optimism ha declarado que los secuenciadores descentralizados y las pruebas de fraude llegarán a mediados de 2023 ).

Las ferias de Arbitrum son ligeramente mejores que las de sus competidores. Si bien su sistema a prueba de fraude está activo, los validadores aún deben incluirse en la lista permitida y, por lo tanto, aún no están completamente sin permiso.

Finalmente, los contratos inteligentes de la mayoría de las cadenas acumuladas se rigen por una billetera de múltiples firmas (multisig). Esto significa que los fondos bloqueados en contratos inteligentes se pueden retirar, o cambiar sus contratos, si suficientes signatarios en esa billetera lo aprueban.

La seguridad multisig es sin duda mejor que una única clave privada. También es un diseño previsto y común para muchos protocolos nuevos en sus primeras etapas que desean conservar la flexibilidad de actualizar sus contratos de participación para el futuro. Desafortunadamente, los riesgos multisig están lejos de ser ideales. Caso en cuestión: El pirateo del puente Ronin de $ 625 millones y el truco del puente Harmony de $ 100 millones se derivaron de exploits multisig.

Abe está preocupado, pero el riesgo multisig es fundamentalmente una caja negra y difícil de cuantificar. No hay forma de verificar que las claves multisig se mantengan de manera segura. Para ser justos, es posible que los proyectos en sí tampoco quieran revelar demasiada información a los posibles atacantes. ¿Cómo se guardan las claves multisig? ¿Están en una hoja de cálculo protegida con contraseña? ¿Quién tiene acceso a esa contraseña? ¿Las claves multisig se distribuyen individualmente o todas las claves están realmente controladas por la misma persona?

En resumen, los rollups en su iteración completa serán descentralizados, pero aún existen en un estado bastante centralizado con muchas suposiciones de confianza en la actualidad.

Escenario n.º 3: Mantener ETH conectado a una cadena de bloques diferente 🌉

A estas alturas, Abe está demasiado lejos del punto de no retorno en su floreciente "Carrera" criptográfica. Todavía es un ETH-maxi en el fondo, pero los jugosos rendimientos en cadenas alt-L1 como Solana y BNB Chain son demasiado difíciles de ignorar. Comenzó a unir su ETH con otras cadenas utilizando un puente de cadena cruzada. Al hacerlo, inadvertidamente ha magnificado los riesgos de seguridad de su ETH. Su ETH ahora también depende de la seguridad del puente y la cadena de destino .

El ETH de Abe, una vez ultrasound money, se está volviendo cada vez menos sólido. Consideremos primero los riesgos de los puentes, luego el riesgo de las altchains a su vez.

Puentes de cadena cruzada

Todos los puentes intentan hacer lo mismo, pero los diseños de sus protocolos son diferentes y sus riesgos de seguridad difieren.

Los tipos más comunes de puentes usan configuraciones de bloqueo y menta. Estos puentes se consideran los menos seguros porque involucran a un operador de puente centralizado que bloquea sus fondos depositados en un lado del puente y luego le emite un activo sintético envuelto en el otro lado, en efecto, una especie de pagaré. Su naturaleza centralizada los hace altamente escalables pero los menos confiables ya que los usuarios tienen la esperanza de que las reservas bloqueadas estén siempre completamente respaldadas. Los ejemplos populares incluyen el puente PoS de Polygon, el puente de Binance o el puente WBTC de Bitgo, Ren y Kyber Network.

El segundo tipo de puentes son los puentes de red de liquidez. Como su nombre indica, utilizan fondos de liquidez. Estos puentes mantienen fondos de liquidez en múltiples cadenas que utilizan para "Conectar" activos, de forma similar a cómo las empresas FinTech como Wise o Revolut facilitan las "Transferencias" a través de las fronteras al mantener cuentas bancarias en diferentes países. Al hacerlo, los usuarios reciben el activo real en la cadena de destino a la que se están conectando, en lugar de un activo sintético. Los ejemplos populares son Multichain, Portal, Stargate, Synapse, Hop y Across.

Con ambos tipos de puentes, los usuarios incurren en una gran cantidad de riesgos de seguridad. Estos son algunos ejemplos de riesgos de seguridad que existen en los puentes de cadena cruzada:

Multichain utiliza multisigs para custodiar y transferir fondos. ¿Es eso un multisig seguro? Multichain también se ejecuta en su propia red Multichain que tiene 21 nodos. ¿Está la configuración del validador suficientemente descentralizada?

El puente Stargate (basado en el protocolo LayerZero) utiliza un único repetidor fuera de la cadena para facilitar las transferencias. ¿Cuándo será una red repetidora descentralizada?

Puentes como Synapse V2 y Connext utilizan pruebas de fraude optimistas. ¿Están vivas las pruebas de fraude?

El puente Wormhole utiliza un conjunto de nodos "guardianes" distribuidos para observar los mensajes en cadena y firmar las cargas útiles, luego combina las firmas con otros guardianes para validar las transacciones. Recuerda que estos "guardianes" fueron pasados por alto en el hackeo de Wormhole de febrero de 2022, entonces, ¿es suficiente la protección que ofrece este conjunto de nodos?

Across o LayerZero confían en oráculos de terceros. ¿Cómo se rige a su vez la red de Oracle? ¿Son seguros?

El estándar de oro en puentes de confianza minimizada son los puentes de clientes ligeros como Cosmos IBC y RainbowBridge . Los clientes ligeros verifican de forma independiente el consenso de la otra cadena por sí mismos, en lugar de confiar en un custodio externo (Puentes “Lock & mint”), un conjunto de nodos distribuidos (Wormhole), validadores en una cadena lateral (Synapse, cBridge) o un tercero -partido oráculo (LayerZero). Los clientes ligeros son los más computacionalmente intensivos y difíciles de escalar porque cada validador necesita ejecutar su propio cliente ligero para cada cadena, pero eso significa que no hay necesidad de confiar en el puente, y el único factor de confianza es la seguridad de la otra cadena.

Con todos los puentes: ¿¡Se audita el código del puente!? En caso de duda, consulta las páginas por puente individual de L2Beat.com. Pero aún así, procede con precaución. Incluso puentes auditados como Poly Network y BNB Bridge han sucumbido a explotaciones de 500 millones de dólares por código incorrecto. En verdad, nadie puede evaluar de manera realista el código de cada protocolo antes de usarlo. La moraleja de la historia es: cuando usa puentes, necesita saber para qué se está registrando.

🚥 Cadenas Alt-L1

Has evaluado la seguridad del puente, la siguiente pregunta es: ¿Es segura la cadena de destino?

Solana

El conjunto de validadores de Solana está bastante descentralizado en ~2124 nodos de consenso. Sin embargo, eso no significa que cada nodo esté controlado por una entidad independiente. Si una entidad ejecutara varios nodos, seguiría siendo un riesgo de centralización preocupante, ya que esa entidad podría cerrar todos sus nodos. Según la fundación Solana, el número de entidades independientes que ejecutan nodos Solana es del 88,14% .

Cosmos

"Cosmos" no es una cadena de bloques, sino una red de muchas cadenas de bloques que se ejecutan en estándares comunes de interoperabilidad. Como se mencionó anteriormente, el puente de Cosmos es relativamente más seguro gracias a su forma de puente de confianza minimizada que utiliza clientes ligeros. Sin embargo, aún debe considerar la seguridad de la cadena de destino. La principal cadena de facto, Cosmos Hub, tiene 175 validadores , mientras que Osmosis tiene 150 .

Polygon

Polygon a veces se denomina "Capa-2", pero los L2 no tienen su propio conjunto de validadores: La cadena Polygon tiene un conjunto de 100 validadores bastante centralizado . Además de su conjunto de validadores relativamente centralizados, el principal riesgo de Polygon se deriva de su gobernanza multisig 5 de 9 sobre sus contratos de participación, con proyectos como Curve, QuickSwap, Cometh y Horizon en el pliegue. Esto expone los activos de la cadena Polygon a un riesgo de seguridad en caso de que estas claves multisig se vean comprometidas. Polygon planea eliminar este riesgo de seguridad en el futuro mediante la transición de multisig a la gobernanza DAO regular (Los titulares de MATIC votarían democráticamente sobre los cambios), introduciendo bloqueos de tiempo (un retraso antes de que los cambios entren en vigencia) y, finalmente, eliminando la capacidad de actualización de los contratos inteligentes y la subsiguiente riesgo multisig ya que su código demuestra ser probado en batalla.

Cadena BNB

BNB Chain es una cadena lateral compatible con EVM con un total de... 29 validadores . Cuando se robaron dos millones de BNB del puente BNB en octubre de 2022, Binance pudo coordinarse rápidamente con los validadores y detener unilateralmente la cadena BNB. ¿Necesitamos decir más?

🙏 Junto con ⚡️ ACRoSS ⚡️

Across está el puente que te mereces: velocidades rápidas, tarifas bajas, excelente soporte, sin hacks y amamos a nuestros usuarios. Pruébelo una vez y comprenderá por qué los usuarios de Across nos aman y han unido miles de millones de dólares con él.

👉 ¡Si tiene preguntas, consulte Twitter o Discord !

Escenario #4: ¿Qué pasa si mi token no es ETH? 👨🏼💻

Hasta ahora, Abe solo ha comprado y conectado una cripto resistente a la censura como ETH. Pero ha evolucionado por completo hasta convertirse en un degen Cripto en todas las formas con un apetito por el riesgo insaciable. Ha centrado su atención en... Altcoins y NFT.

Los riesgos aumentan exponencialmente con altcoins porque se introduce un nuevo vector de riesgo: la seguridad de ese protocolo DeFi. Considerar:

¿El protocolo DeFi es un DEX o un mercado de préstamos que depende de un proveedor de Oracle para sus fuentes de precios? ¿Qué tan seguro es el oráculo?

¿Los contratos inteligentes o la tesorería del protocolo se rigen por un multisig? ¿Qué tan seguros son? ¿Recuerdas cuando el gerente de tesorería del protocolo Wonderland resultó ser un conocido estafador de un intercambio fallido?

Con respecto a la gobernanza de DAO, ¿Cómo se distribuye el token? ¿Están concentrados en manos de las ballenas? Históricamente, DAO como Beanstalk y Mango Markets se han visto envueltos en ataques de gobierno en los que los piratas informáticos pudieron adquirir grandes cantidades de poder de voto.

Es mucho más probable que sea resistente a un protocolo DeFi que a una cadena de bloques L1 considerando la facilidad de crear un dapp (Escribir código en la cadena), en lugar de arrancar la seguridad de toda una cadena de bloques.

Finalmente, quizás peor que las altcoins son los tokens completamente centralizados como XRP, USDC, USDT y BUSD que son emitidos por instituciones centralizadas y pueden estar sujetos a presión política, como lo demuestra la amenaza de la SEC de demandar al emisor de BUSD, Paxos, la semana pasada.

💸 Seguridad de billetera

Hemos analizado la seguridad de la cadena de bloques, ahora pasamos a la seguridad de la billetera. Los mejores diseños de protocolo de seguridad del mundo no importarán si no mantiene la puerta de su casa cerrada con llave. Comenzando con el riesgo más alto…

5️. Tienes tu criptografía en un CEX o prestamista.

Esta es la forma de costo de mayor riesgo y menos confiable. Estás confiando plenamente en una institución centralizada para no sacar un Sam Bankman-Fried. Esta es una bandera roja importante. 🚩 Si tienes que confiarle tu cripto a un CEX, tal vez para activar/desactivar, asegúrate de que tenga una prueba de reserva verificada y actualizada periódicamente (ver Nansen ). Esta es una mejora, pero sigue siendo un riesgo bastante alto. Es posible que la empresa tenga muchas reservas, pero no sabes nada acerca de sus deudas/pasivos.

4️. Mantenniendo tus cripto en una billetera de navegador "caliente" como MetaMask.

Felicidades, ahora eres un custodio completo de tu propia criptografía. Este era todo el punto , ¿recuerdas? Sin embargo, las billeteras calientes se consideran menos seguras que una billetera de hardware fría porque sus claves privadas se generan y exponen en línea. Desde los hackeos de Wintermute y Bitmart y Vulcan Forged hasta tantos poseedores de Bored Ape, no faltan ejemplos de claves privadas de carteras activas comprometidas.

3️. Guardas tus cripto en una billetera de hardware "fría" como Ledger, luego conéctela a MetaMask para navegar fácilmente por DeFi.

Esto garantiza que tu frase inicial se genere sin conexión en su libro mayor. Cada transacción que ejecute en MetaMask debe confirmarse en su billetera de hardware. El riesgo de seguridad restante aquí es la exposición a la firma de contratos maliciosos en línea. Solo un mago técnico de nivel 99 puede protegerte de esto, aunque existen algunas aplicaciones interesantes como Blowfish que abordan este problema.

2️. Mantienes tus cripto exclusivamente en tu propia billetera de hardware que nunca está conectada en línea.

Este es el estándar de oro de la custodia de las criptomonedas. Escribe tus claves privadas o guárdalas en una cápsula de acero si te preocupa la Tercera Guerra Mundial.

1️. Mantienes tus cripto en una billetera multisig con varias partes confiables.

La forma más fácil de configurar una billetera multisig es con " Gnosis Safes ". Solo asegúrate de no elegir a alguien como pareja de quien planeas divorciarte.

🔐 Comida para llevar

Realizar transacciones en critpo regularmente significa hacer concesiones a diario. Este artículo no pretende ser una acusación o un ataque a estos protocolos o productos, sino una guía para evaluar la seguridad de tus cripto.

TLDR: Cripto es más seguro cuando mantienes tus tokens en la cadena nativa. La peor posesión de seguridad es una moneda de mierda unida a una cadena centralizada con seguridad débil, custodiada por un CEX incompleto. Si estás haciendo esto, rezo para que duermas bien por la noche.

Pasos de acción

Suscríbete a Bankless . $22 por mes. Incluye acceso al archivo , Inner Circle y Badge .

Biografía del traductor

CryptoReuMD es líder del proyecto IMN en Español, de BanklessDAO y founder de Lens Library, co founder de Ethereum Mexico, Advocate de The Graph, HumanDAO y Community Manager de Espacio Cripto Podcast. Puedes seguirlo en Twitter en @cryptoreumd.

No es asesoramiento financiero ni fiscal. Este boletín es estrictamente educativo y no es un consejo de inversión ni una solicitud para comprar o vender activos o para tomar decisiones financieras. Este boletín no es un consejo fiscal. Hable con su contador. Haga su propia investigación.

Divulgación. De vez en cuando, puedo agregar enlaces en este boletín a los productos que uso. Puedo recibir una comisión si realiza una compra a través de uno de estos enlaces. Además, los escritores de Bankless tienen criptoactivos. Vea nuestras divulgaciones de inversión aquí .

Recomienda Bankless a los lectores de El Newsletter de BanklessDao en Español

La guía definitiva sobre DeFi, NFT, Ethereum y Bitcoin. Únase a más de 200 000 personas en el viaje Bankless. Combinamos conocimientos sobre dinero y tecnología para ayudarlo a subir de nivel en su juego de finanzas abiertas. ¡Aprovechemos la oportunidad!