Detener los hacks en los puentes

Los puentes siguen siendo hackeados; ¿cómo podemos construirlos mejor?

Querida nación Bankless,

Los creadores de mercados bajistas no se detendrán, pero hacer que todas las redes blockchain más recientes se lleven bien entre sí no es tan fácil.

En el boletín de hoy, diseccionamos los riesgos y las últimas innovaciones en los puentes entre cadenas, un objetivo de gran valor para los hackers, ¡con casi $2.700 millones de dólares robados hasta la fecha!

-Equipo Bankless

Hoy, la comunicación con el ecosistema offchain es cada día más complicado y difícil, centralizada y con una dirección mutable. Push es el sistema de conexión del mundo web3 con tu día a día. Crea tus canales, personaliza tus notificaciones y encripta tus conversaciones en audio y video con Push Chat.

Escritor invitado: Paul Timofeev

El mes pasado, en medio de toda la emoción en torno al apoyo institucional a las criptomonedas y las victorias regulatorias, se recordó una vez más a DeFi una de sus mayores vulnerabilidades: la seguridad entre cadenas.

O la falta de…

El Puente Multicadena, que en un momento llegó a tener más de $10.000 millones de dólares en TVL, experimentó un misterioso exploit en el que se drenaron y perdieron $130 millones de dólares de los fondos de los usuarios. El incidente elevó el TVH (Valor Total Hackeado) de los puentes a la friolera de ¡$2.660 millones de dólares!

Esta escalofriante cifra de fondos hackeados nos lleva a preguntarnos: ¿por qué siguen siendo tan vulnerables los puentes? Para entenderlo, repasemos rápidamente los fundamentos de lo que son los puentes y cómo funcionan.

Puentes TL;DR

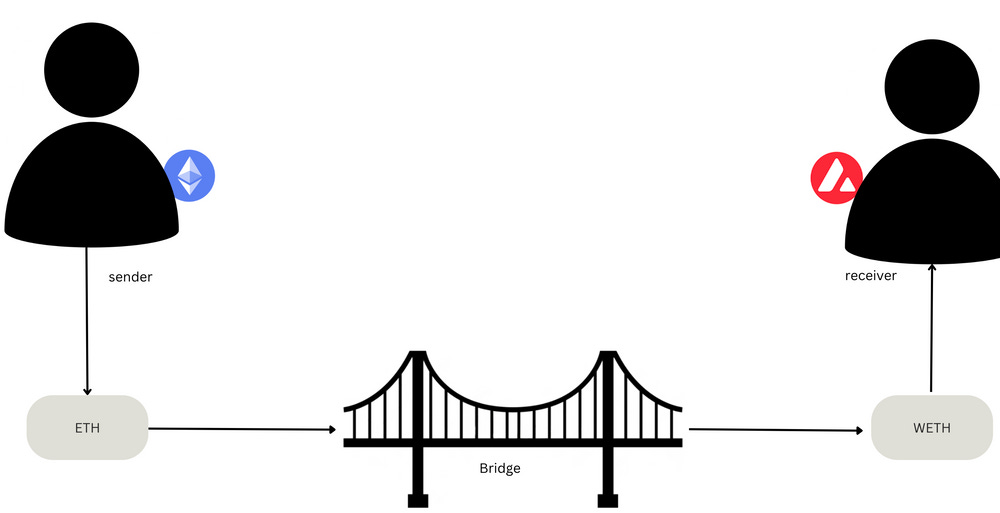

Un puente es, sencillamente, un conector entre un punto A y un punto B. Los puentes de blockchain no son diferentes: permiten que un emisor de la cadena A se comunique fácilmente con un receptor de la cadena B.

Estos puentes surgieron para satisfacer la necesidad de interoperabilidad entre diferentes cadenas en un mundo multicadena en expansión. Por defecto, las blockchains son como islas varadas sin mecanismos nativos de comunicación externa.

Bridges solucionó este problema construyendo las vías de comunicación necesarias, permitiendo a los usuarios transferir activos y valor entre cadenas sin necesidad de desplegar capital adicional en la cadena. También permitieron a los desarrolladores de aplicaciones crear e implantar diversas funciones entre cadenas, como préstamos entre cadenas, gobernanza entre cadenas, etc.

La interoperabilidad entre cadenas sentó las bases para un nuevo conjunto de aplicaciones y utilidades en la cadena de criptomonedas.

Compromisos inherentes a la seguridad

Las blockchains se basan en un conjunto de entidades conocidas como validadores para verificar y ejecutar las transacciones. Cuando un usuario envía su transacción para que se ejecute, confía en que los validadores actúen con honestidad y completen la transacción.

Los puentes funcionan del mismo modo: se basan en validadores para verificar y procesar las transacciones entre cadenas. De hecho, muchos puentes (aunque no todos) introducen capas adicionales de confianza y seguridad y, por tanto, de riesgo.

Ahora, a continuación, vamos a profundizar en los sistemas de verificación más comunes que utilizan los puentes hoy en día para que podamos rastrear las ventajas y deficiencias que cada uno posee.

PERO antes de hacerlo, enmarquemos la conversación con la pregunta central que cualquiera que utilice un puente debería hacerse: 👇👇👇

¿Quién verifica el sistema y cuánto cuesta corromperlo? - Arjun Bhuptani, de Connext

¿Cómo se verifican los puentes? 👷♂️

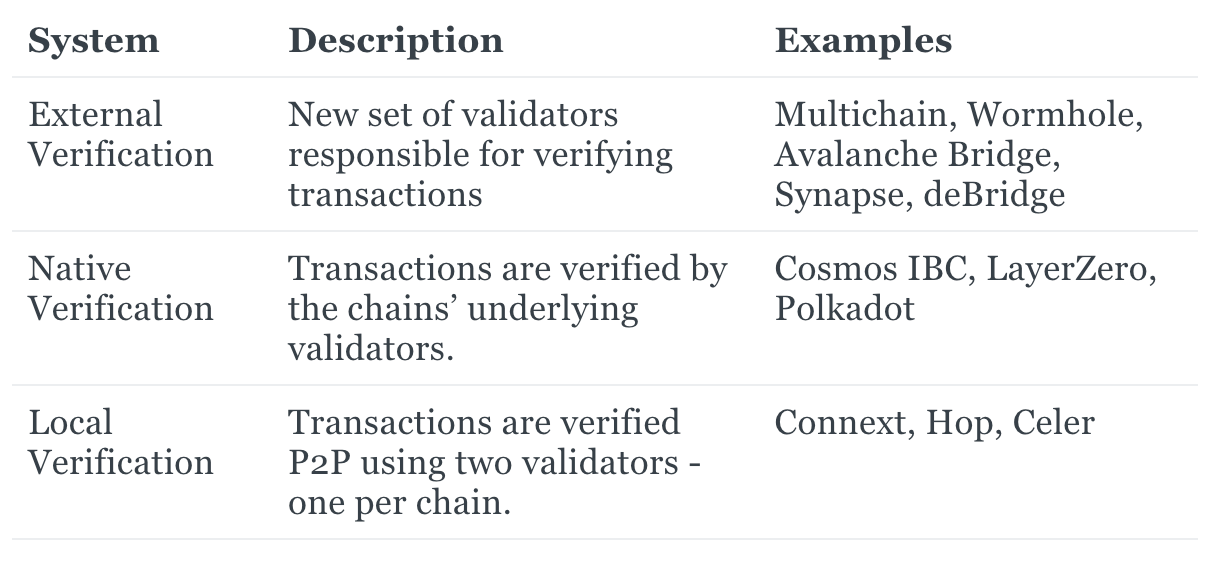

Los distintos puentes utilizan mecanismos diferentes para facilitar la comunicación entre cadenas: la distinción clave es qué conjunto de validadores es responsable de verificar las transacciones y otros datos que se intercambian.

Por lo general, los puentes se verifican de forma externa, nativa o local.

◼️ Verificación externa

Los puentes verificados externamente introducen un conjunto externo de validadores responsables de verificar los datos de las transacciones que viajan a través de las cadenas. Cualquiera que utilice estos puentes está asumiendo un riesgo adicional, ya que este nuevo conjunto de validadores aporta sus propios supuestos de confianza, además de las cadenas de origen y destino.

Estos puentes suelen adoptar el modelo "lock-and-mint", que consiste en bloquear los activos nativos de un usuario en un monedero de la cadena de origen y minar la cantidad equivalente en activos "envueltos" en la cadena de destino. Estos monederos son controlados y operados por los validadores externos, al igual que el propio puente.

Aunque este tipo de puentes suelen optimizar la velocidad y la conectividad, son propensos a los ataques, ya que los monederos que almacenan los activos de los usuarios se convierten en objetivos lucrativos para los hackers informáticos.

Algunos acontecimientos/entidades dignos de mención:

El puente Ronin fue hackeado por $625 millones de dólares después de que un hacker informático consiguiera hacerse con el control de la mayoría de los validadores de un monedero multifirma: ¡un caso clásico de claves privadas comprometidas!

Multichain implementó su propia red Multi-Party Computation (MPC) de validadores para verificar y firmar transacciones. El puente experimentó $130 millones de dólares de retiradas supuestamente no autorizadas, seguidas inmediatamente por la detención del CEO. Aunque aún no se ha confirmado si se trató de un hack externo o de un robo interno, la detención puso en peligro las claves MPC de la plataforma, lo que obligó al equipo a cerrar el puente indefinidamente.

Thorchain es una cadena específica de aplicaciones que también sirve como DEX de cadena cruzada. Esto significa que, además de confiar en los validadores de las cadenas de origen y destino, los usuarios también deben confiar en los validadores de esta cadena intermediaria. Aunque los validadores deben apostar una garantía que puede ser recortada para poder participar, este mecanismo aún no garantiza que sea más seguro, ya que Thorchain había sido hackeado anteriormente por valor de $8 millones de dólares.

◼️ Verificación nativa

Los puentes verificados de forma nativa se basan únicamente en los validadores de las cadenas subyacentes para verificar las transacciones entre cadenas. No introducen un nuevo conjunto de validadores y, por tanto, no crean una capa adicional de confianza y riesgo.

Estos puentes suelen utilizar clientes ligeros y sistemas de retransmisión. Los validadores se encargan de generar "pruebas" sobre los datos de la transacción procedentes de la cadena de origen. Estas pruebas se transmiten, o retransmiten, a contratos inteligentes conocidos como clientes Light, que verifican el contenido de la prueba y alertan a los validadores de la cadena de destino para que completen la transacción.

Aunque estos sistemas suelen ser más seguros que los puentes verificados externamente, a menudo consumen muchos recursos, ya que los equipos tienen que crear contratos inteligentes en cada nueva cadena de destino. Además, todo el proceso se realiza onchain, lo que incurre en elevados costes por el pago de tasas de gas.

El protocolo Cosmos Inter-Blockchain Communication (IBC) es un ejemplo clásico de puente verificado de forma nativa. Utilizando un cliente ligero para verificar los mensajes entre cadenas, IBC permite a las cadenas Cosmos comunicarse entre sí sin problemas.

◼️ Verificación local

Al igual que los puentes verificados de forma nativa, los sistemas verificados localmente no introducen nuevos conjuntos de validadores en nuestra ecuación de cadenas cruzadas. De hecho, sólo requieren dos validadores, uno de cada cadena, en lugar de los conjuntos de validadores completos.

Estos validadores se encargan de intercambiar las pruebas de su cadena correspondiente: si ambas pruebas son válidas, los validadores pueden intercambiar activos y completar el proceso de transacción.

Hay que tener en cuenta que este modelo se limita a las transferencias de activos y no permite el paso generalizado de mensajes, que es lo que permite funciones más complejas entre cadenas, como préstamos, gobernanza, producción agrícola, etc. Además, el intercambio de pruebas puede ralentizar el rendimiento.

Un ejemplo de este tipo de diseño de puente es Connext. Los usuarios pueden proporcionar liquidez en las cadenas soportadas por el puente, y un conjunto de contratos inteligentes y agentes fuera de la cadena facilitan el intercambio de activos utilizando dichos fondos de liquidez.

Creación de soluciones seguras entre cadenas 🔐

Los protocolos de cadena cruzada siguen siendo un tema de controversia en la comunidad crypto, ya que los puentes siguen siendo un objetivo susceptible de ser explotado, hasta el punto de que algunos creen que un mundo fragmentado de múltiples cadenas todavía supera los riesgos de seguridad de la interoperabilidad entre cadenas.

Por ejemplo, Vitalik Buterin ya ha explicado por qué no es tan optimista respecto a los protocolos de cadenas cruzadas:

...realmente hay varias comunidades separadas con valores diferentes y es mejor que vivan separadas a que todas se peleen por influir en lo mismo... la actividad entre cadenas tiene un efecto anti-red: mientras no haya mucha, es bastante segura, pero cuanto más haya, más aumentan los riesgos.

Por otro lado, otros creen que la unificación del fragmentado mundo de las cadenas múltiples es clave para la adopción masiva y la captura de valor de las cadenas de bloques, y que la interoperabilidad entre cadenas lo hará posible.

Es importante hacerlo bien.

Sea cual sea tu postura sobre la interoperabilidad, está claro que, en cierto sentido, nos enfrentamos a un futuro multicadena.

En los dos últimos años hemos sido testigos del auge (y caída) de muchas L1. En la actualidad, los rollups son la comidilla de la ciudad y están preparados para crecer, con el EIP-4844 preparado para reducir las tarifas y aumentar el rendimiento de muchos rollups, y protocolos como Celestia que allanan el camino para un mundo de rollups modulares.

Tanto si los usuarios quieren pedir prestado/prestar/agricultar a través de las cadenas, como si las DAO quieren participar en la gobernanza entre cadenas, o si las empresas desean conectar sus cadenas privadas con una cadena pública, la demanda de infraestructura entre cadenas seguirá creciendo.

La aplicación de medidas de seguridad más estrictas será una parte importante del desarrollo de una comunicación segura entre cadenas, y la infraestructura para apoyar esta función será fundamental para el futuro de las blockchains.

Pasos a seguir

El día ha llegado

Recarga tu vitamina T (Tortas, tamales y tacos), en ETH México, la espera ya terminó, nos vemos el 21 de Octubre del 2023 en este gran evento que reunirá a los constructores, creadores e impulsores de la comunidad de Ethereum. Si quieres saber más, vista el twitter de ETH Mexico para no perderte de nada aquí.

Pasos de acción Nación Bankless 🏴 🐼

🪁 Apoyanos: Ya somos proyecto verificado en Giveth, seguimos buscando formas de seguir creciendo para generar contenido en español.

📖 Leer: Este es el último ciclo....🏴

🦄 Únete: a nuestro telegram para tener buenas charlas, saber de noticias, estar enterado de todo lo que estamos construyendo para la comunidad hispana.

🪪 Conoce: ¿Quieres saber más de Bankless Wallet? Completa este formulario

🔒 tlbank: Si tienes BANK y quieres bloquearlo, lo puedes hacer aquí

🙏 Espacio Libre para Patrocinadores

¡Hola! 🐼 ¿Te interesa aparecer en nuestros newsletters o patrocinar el podcast de Bankless en Español? 🚀 Actualmente con más de 2 mil visitas al mes y 200 suscriptores, no te pierdas esta oportunidad.

Si te interesa: Envíanos un mensaje en el Twitter de Nación Bankless 🏴

¿Quieres conocer todo lo que pasa en el ecosistema cripto y web3 día a día? Pues bien, puedes suscribirte a Bankless para estar al tanto de todo lo que pasa y invita a tus amigos para que no se lo pierdan 🚀